Advertencia: el malware de Android puede vaciar su cuenta de PayPal

Anuncio

No sorprende que a finales de 2018 haya tenido una buena cantidad de historias de seguridad cibernética. Como siempre, están sucediendo tantas cosas en el mundo de la privacidad en línea, la protección de datos y la ciberseguridad que mantenerse al día es complicado.

Nuestro resumen de seguridad mensual lo ayudará a controlar las noticias más importantes sobre seguridad y privacidad cada mes. ¡Esto es lo que sucedió en diciembre de 2018!

1. Android Malware roba de cuentas de PayPal

A mediados de diciembre, los expertos en seguridad de ESET anunciaron el descubrimiento de un nuevo malware para Android que roba dinero directamente de las cuentas de PayPal, incluso con la autenticación de dos factores activada 3 riesgos y desventajas para la autenticación de dos factores 3 riesgos y desventajas para la autenticación de dos factores Dos El uso de autenticación de factores ha explotado en la última década. Pero no es perfecto, y puede volver a perseguirte si no tienes cuidado. Aquí hay algunos inconvenientes pasados por alto. Lee mas .

Los investigadores de seguridad de ESET publicaron el video anterior que detalla cómo funciona el malware.

Lo que ves en ese video es que el investigador inicia sesión en una cuenta de prueba con su código 2FA. Tan pronto como el investigador ingresa su código 2FA, la cuenta automatiza un pago a una cuenta preconfigurada. En este caso, el pago falló porque era una cuenta de prueba sin fondos suficientes para procesar el pago.

El malware se hace pasar por una aplicación de optimización de batería, llamada Optimización de Android. Decenas de otras aplicaciones de optimización de batería usan el mismo logotipo, además de presentar nombres discretos similares.

Una vez instalado, Optimize Android solicita al usuario que active un servicio de acceso malicioso disfrazado de "Habilitar estadísticas". Si el usuario habilita el servicio, la aplicación maliciosa comprueba el sistema de destino para la aplicación oficial de PayPal y, si se encuentra, el malware activa un PayPal alerta de notificación que solicita a la víctima que abra la aplicación.

"Una vez que el usuario abre la aplicación PayPal e inicia sesión, el servicio de accesibilidad maliciosa (si el usuario lo habilitó previamente) interviene e imita los clics del usuario para enviar dinero a la dirección PayPal del atacante". El blog de investigación de ESET explica la evasión de 2FA, también.

“Debido a que el malware no se basa en robar las credenciales de inicio de sesión de PayPal y, en cambio, espera a que los usuarios inicien sesión en la aplicación oficial de PayPal, también omite la autenticación de dos factores de PayPal (2FA). Los usuarios con 2FA habilitado simplemente completan un paso adicional como parte del inicio de sesión, como lo harían normalmente, pero terminan siendo tan vulnerables al ataque de este troyano como aquellos que no usan 2FA ".

2. Piratas informáticos militares chinos violan comunicaciones diplomáticas privadas de la UE

El equipo de seguridad de EE. UU. Área 1 detalló cómo una campaña cibernética del Ejército Popular de Liberación ha tenido acceso a comunicaciones privadas de la Unión Europea durante varios años.

"A fines de noviembre de 2018, el Área 1 de Seguridad descubrió que esta campaña, a través del phishing, logró acceder con éxito a la red informática del Ministerio de Asuntos Exteriores de Chipre, una red de comunicaciones utilizada por la Unión Europea para facilitar la cooperación en materia de política exterior". Área 1 explicada en una publicación de blog.

“Esta red, conocida como COREU, opera entre los 28 países de la UE, el Consejo de la Unión Europea, el Servicio Europeo de Acción Exterior y la Comisión Europea. Es un instrumento crucial en el sistema de formulación de políticas exteriores de la UE ".

El truco en sí parece haber sido muy básico. Los piratas informáticos robaron credenciales de los administradores de red y otros miembros del personal senior. Utilizaron las credenciales para obtener acceso de alto nivel a la red donde instalaron el malware PlugX, creando una puerta trasera persistente para robar información.

Después de explorar la red y pasar de una máquina a otra, los piratas informáticos encontraron que el servidor de archivos remoto almacenaba todos los cables diplomáticos de la red COREU.

El New York Times explica el contenido de los cables, incluidas las preocupaciones de la UE con respecto al presidente Trump, así como las preocupaciones de toda Europa con respecto a Rusia, China e Irán.

3. Save the Children Charity Hit por estafa de $ 1m

El ala estadounidense de la organización benéfica británica, Save the Children, fue estafada con un millón de dólares a través de un ataque de Compromiso de correo electrónico comercial (BEC).

Un hacker comprometió la cuenta de correo electrónico de un empleado y envió varias facturas falsas a otros empleados. El hacker pretendió que se requerían varios pagos para un sistema de paneles solares para un centro de salud en Pakistán.

Para cuando el equipo de seguridad de Save the Children se dio cuenta de lo que estaba sucediendo, el dinero había sido depositado en una cuenta bancaria japonesa. Sin embargo, gracias a su póliza de seguro, Save the Children recuperó todos menos $ 112, 000.

Desafortunadamente, Save the Children está lejos de estar solo en perder dinero a través de un Compromiso de correo electrónico comercial.

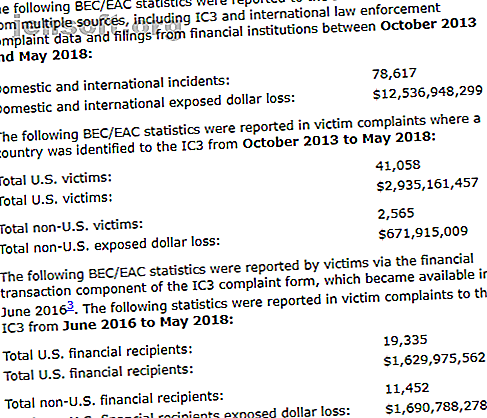

El FBI estima que las empresas perdieron más de $ 12 mil millones entre octubre de 2013 y mayo de 2018. Las organizaciones benéficas también son un objetivo maduro, ya que muchos piratas informáticos suponen que las organizaciones sin fines de lucro tendrán prácticas de seguridad básicas o laxas.

El gobierno del Reino Unido descubrió que el 73 por ciento de las organizaciones benéficas del Reino Unido con ingresos superiores a £ 5 millones habían sido objeto de ataques en los últimos 12 meses. Finalmente, los investigadores de seguridad de Agari descubrieron los elementos de una estafa masiva de BEC que utilizó servicios comerciales de generación de leads para identificar a 50, 000 ejecutivos a los que apuntar.

¿Necesita algunos punteros de seguridad de correo electrónico? El curso gratuito de seguridad de correo electrónico MakeUseOf está a punto de comenzar a funcionar. Regístrese aquí. Recién lanzado: curso gratuito de seguridad de correo electrónico para proteger su bandeja de entrada Recién lanzado: curso gratuito de seguridad de correo electrónico para proteger su bandeja de entrada 7 días. 7 correos electrónicos. Es hora de cambiar la seguridad de su correo electrónico para siempre. Regístrese y reinicie su bandeja de entrada. El curso se inicia hoy. Lee mas !

4. Los clientes de Amazon sufren una campaña de phishing antes de Navidad

La Navidad es un momento difícil para los consumidores. Mucho está pasando. Los ciberdelincuentes intentaron explotar la confusión y el estrés que muchas personas sienten en la acumulación al lanzar una campaña masiva de spam malicioso centrada en los correos electrónicos de confirmación de pedidos de Amazon.

Los investigadores de EdgeWave descubrieron la campaña y rápidamente se dieron cuenta de que el objetivo final era engañar a los clientes desprevenidos de Amazon para que descargaran el peligroso troyano bancario Emotet.

Las víctimas reciben un formulario estandarizado de confirmación de pedido de Amazon, que contiene un número de pedido, resumen de pago y una fecha de entrega estimada. Todos estos son falsos, pero los spammers confían en el hecho de que muchas personas solicitan múltiples paquetes del gigante de las compras y no prestan atención.

Los correos electrónicos, sin embargo, tienen una diferencia. No muestran los artículos que se envían. En cambio, los estafadores le indican a la víctima que presione el botón Detalles de la orden . El botón Detalles del pedido descarga un documento de Word malicioso llamado order_details.doc .

Puedes ver las diferencias en la imagen de arriba. También tenga en cuenta los enlaces de la recomendación de Amazon y la cuenta de Amazon desalineados en el correo electrónico.

Cuando la víctima abre el documento, Word muestra al usuario una Advertencia de seguridad y le informa que "se ha deshabilitado parte del contenido activo". Si el usuario hace clic en esta advertencia, se activa una macro que ejecuta un comando de PowerShell. El comando descarga e instala el troyano Emotet.

Si cree que ha descargado malware, consulte la guía de eliminación de malware MakeUseOf La guía completa de eliminación de malware La guía completa de eliminación de malware El malware está en todas partes en estos días, y la erradicación de malware de su sistema es un proceso largo, que requiere orientación. Si cree que su computadora está infectada, esta es la guía que necesita. Lea más para obtener consejos sobre cómo comenzar a guardar su sistema.

5. Estados Unidos acusa a hackers chinos

Estados Unidos ha acusado a dos piratas informáticos chinos con fuertes vínculos con el grupo de piratería respaldado por el estado chino, APT10.

El Departamento de Justicia alega que Zhang Shilong y Zhu Hua han robado "cientos de gigabytes" de datos privados de más de 45 organizaciones gubernamentales y otras empresas importantes con sede en los Estados Unidos.

"Desde al menos aproximadamente en 2006 hasta e inclusive en o alrededor de 2018, los miembros del grupo APT10, incluidos Zhu y Zhang, realizaron extensas campañas de intrusiones en los sistemas informáticos de todo el mundo", según el comunicado del DoJ. "El Grupo APT10 utilizó algunas de las mismas instalaciones en línea para iniciar, facilitar y ejecutar sus campañas durante la conspiración".

La pareja también es conocida por otros gobiernos occidentales. Otra serie de ataques que datan de 2014 coloca a la pareja pirateando las redes de proveedores de servicios en 12 países diferentes.

El día después de que el Departamento de Justicia anunciara las acusaciones, funcionarios de Australia, Canadá, Japón, Nueva Zelanda y el Reino Unido publicaron declaraciones oficiales que culpan formalmente a China por el pirateo respaldado por el estado de agencias y empresas gubernamentales en los respectivos países.

"Estas acciones de los actores chinos para apuntar a la propiedad intelectual y la información comercial sensible presentan una amenaza muy real para la competitividad económica de las empresas en los Estados Unidos y en todo el mundo", dijo un comunicado conjunto emitido por el Secretario de Estado de los Estados Unidos, Michael Pompeo, y Secretario de Seguridad Nacional, Kirstjen Nielsen.

“Continuaremos responsabilizando a los actores maliciosos por su comportamiento, y hoy Estados Unidos está tomando varias medidas para demostrar nuestra determinación. Instamos encarecidamente a China a cumplir su compromiso de actuar responsablemente en el ciberespacio y reiterar que Estados Unidos tomará las medidas apropiadas para defender nuestros intereses ".

Resumen de seguridad de diciembre

Esas son cinco de las principales historias de seguridad de diciembre de 2018. Pero sucedieron muchas más; simplemente no tenemos espacio para enumerarlo todo en detalle. Aquí hay cinco historias de seguridad más interesantes que aparecieron el mes pasado:

- El extremadamente destructivo malware Shamoon vinculado a Irán reapareció en Arabia Saudita y los Emiratos Árabes Unidos.

- El gobierno australiano implementó su legislación de puerta trasera de cifrado ridícula.

- ESET lanza una investigación que detalla 21 nuevas cepas de malware [PDF] para sistemas operativos Linux.

- Los ciberdelincuentes publican memes húmedos en Twitter para emitir comandos para malware activo.

- La NASA revela una violación de datos que tuvo lugar en octubre de 2018; detalles finales de los afectados aún desconocidos.

Menos mal que fin de año en seguridad. El mundo de la ciberseguridad está en constante evolución. Hacer un seguimiento de todo es un trabajo de tiempo completo. Es por eso que reunimos las noticias más importantes e interesantes para usted cada mes.

Vuelve a principios de febrero para ver todo lo que sucedió en el primer mes de 2019.

¿Todavía de vacaciones? Tómese un tiempo para leer acerca de las cinco amenazas de ciberseguridad más importantes en 2019 Las 5 mayores amenazas de ciberseguridad de 2019 reveladas Las 5 mayores amenazas de ciberseguridad de 2019 reveladas ¿Preocupado por la seguridad y la seguridad en línea? Puede estar seguro de que sus dispositivos son seguros ahora, pero ¿qué pasa con el próximo año? Lee mas .

Explore más sobre: Amazon, Anti-Malware, Cyber Warfare, Hacking, PayPal.